[NSSRound#1 Basic]sql_by_sql

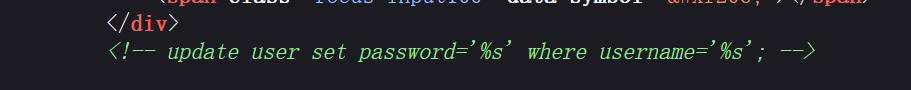

前言每天一道ctf,昨天说的要做一道,结果玩去了,没补,今天一定要再补一道,cccc获取信息和思路进入页面是个登录注册,登录成功后还可以改密码,登录admin是显示错误,那很容易判断是个二次注入,而且在修改密码界面源...

前言每天一道ctf,昨天说的要做一道,结果玩去了,没补,今天一定要再补一道,cccc获取信息和思路进入页面是个登录注册,登录成功后还可以改密码,登录admin是显示错误,那很容易判断是个二次注入,而且在修改密码界面源...

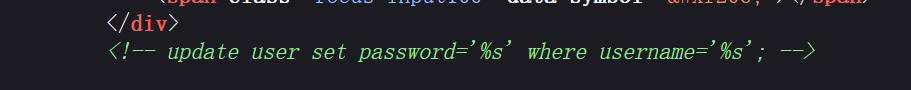

做题主要是学习思路,前期准备,收集信息,发现点那些页面竟然不变化,我们抓包发现有变化其实就sql注入了,注意前面的部分不能删,删了就不行,不知道为什么,然后就是联合查询,数字型,尼玛根本测不出怎么闭合,反正sql就是...

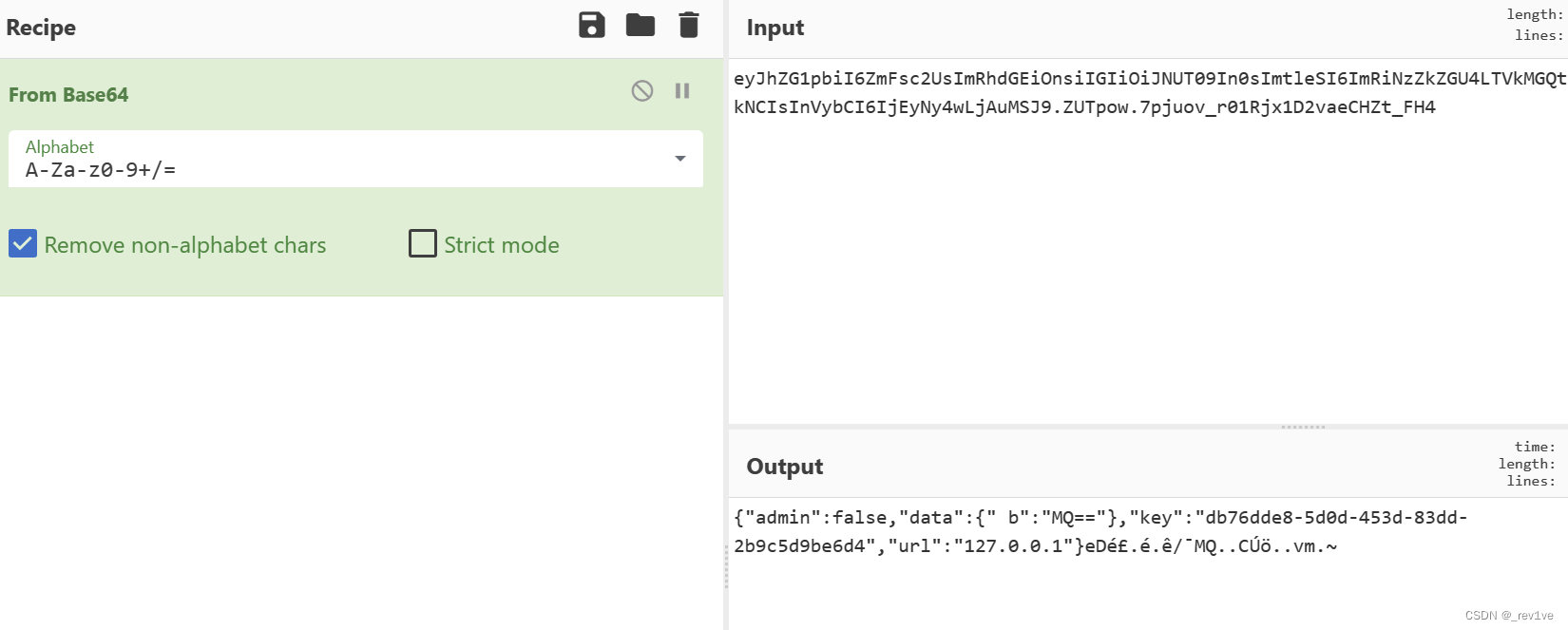

解题进入题目随便输入东西后,发现是flask的session伪造,但是需要绕过一个点 @app.route('/getkey', methods=["GET"]) def getkey():...

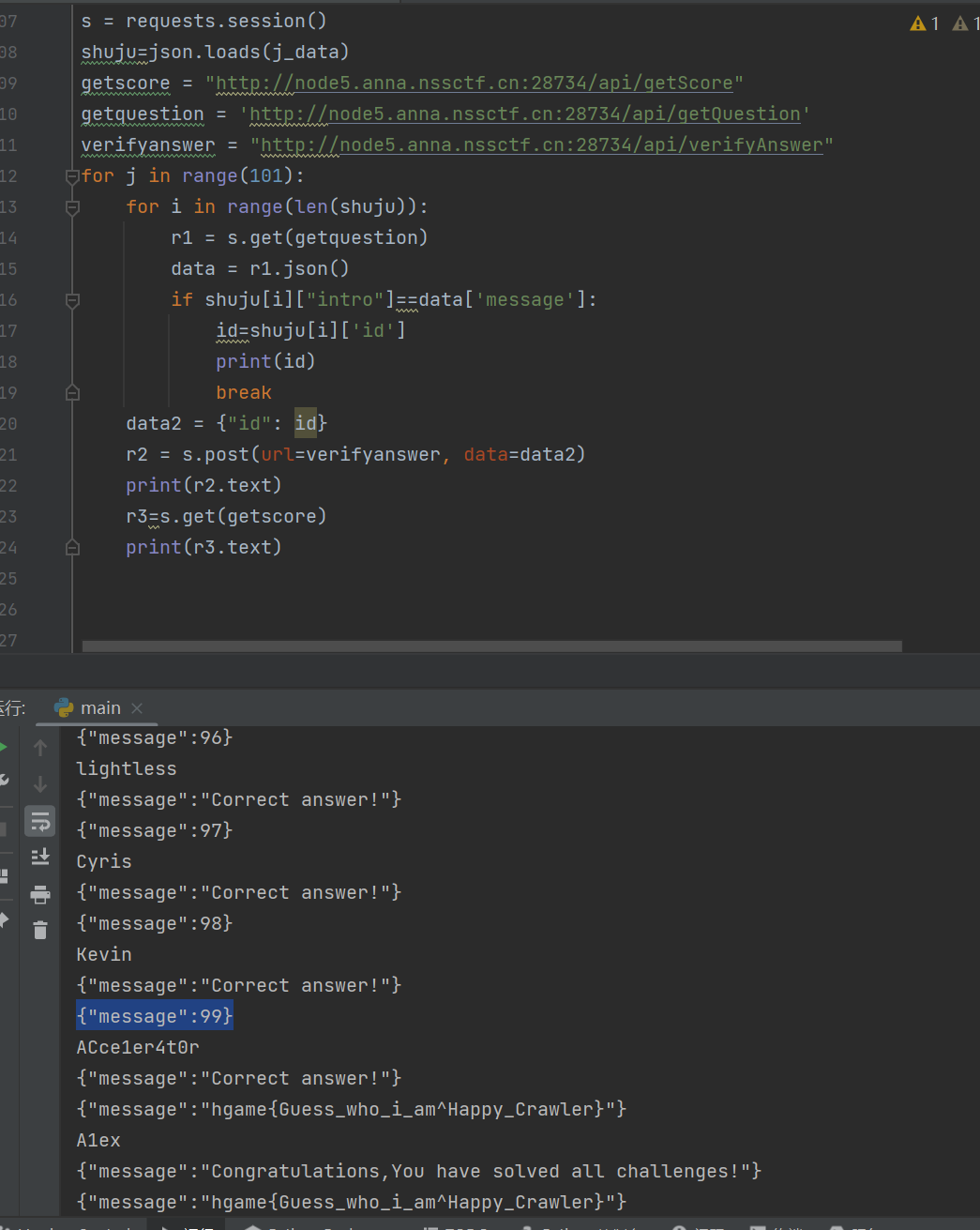

前言一天一道ctf题目,不多做,也不少做,nm爽玩了两天,今天还得做两道,昨天的还没有做,本题考的主要是对python脚本的编写。本文章适合python小白学习开始解题进入题目不多说,就是猜名字,然后对100次就得到...

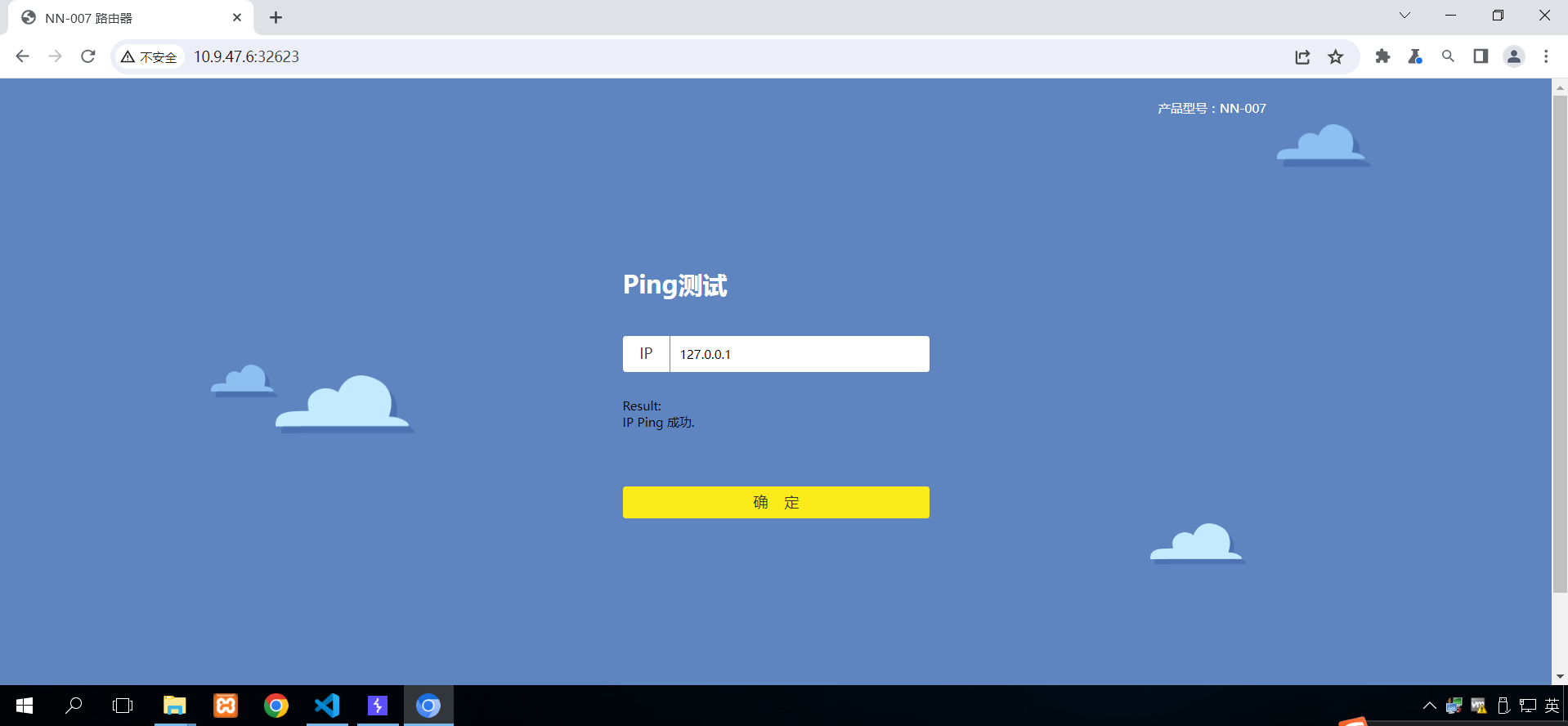

前言虽然放假了,但是也不能废了,坚持一天一道ctf题目,md因为靶场自己一直都注册不成功,只能赛博复现了。。。。。很喜欢赛博复现解题过程这种题目做了一些,就是分隔符去执行命令,但是本题分隔符过滤完了,我们可以试一试%...