脚本学习系列之数组取反

# -*- coding: utf-8 -* # /usr/bin/python3 # @Author:Firebasky exp = "" def urlbm(s): ...

# -*- coding: utf-8 -* # /usr/bin/python3 # @Author:Firebasky exp = "" def urlbm(s): ...

总结做这个题主要学习软硬链接,而且在ctf中解压也经常和软连接一起考,下面从本题来了解一下前置知识os.path.join目录穿越漏洞(当然本题不会利用)这个特性指的是如果在使用os.path....

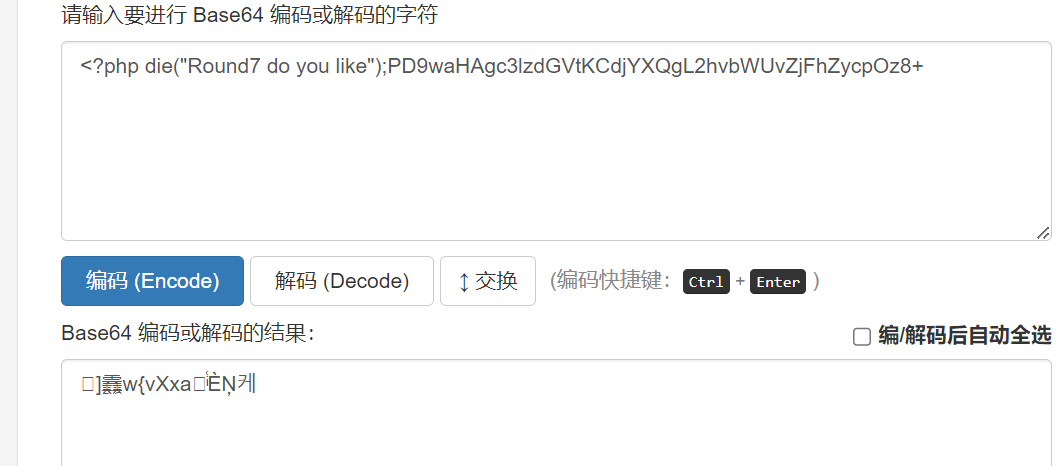

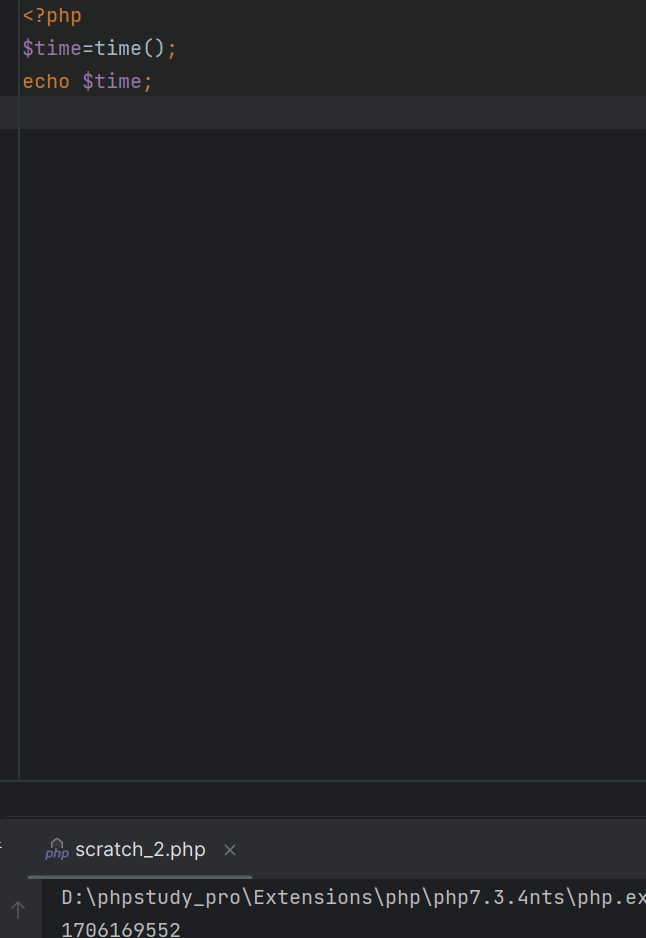

前言第一关要么去扫目录,要么网络那里的提示,然后主要讲讲第二关工具的使用和第三关的脚本编写和解法解题<?php header('get:S0uRc3'); error_reporting(...

前言代码审计的思路主要来自https://blog.csdn.net/bossDDYY师傅代码审计<?php error_reporting(0); include "flag....

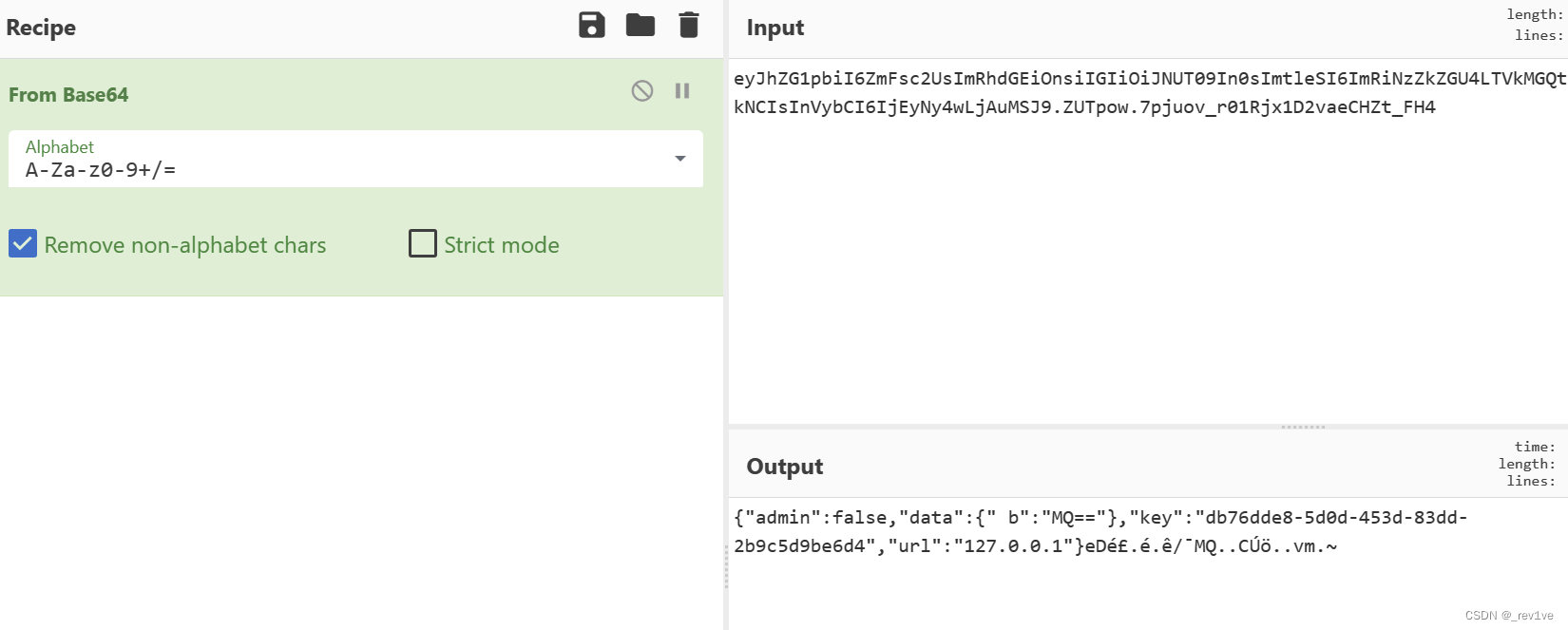

解题进入题目随便输入东西后,发现是flask的session伪造,但是需要绕过一个点 @app.route('/getkey', methods=["GET"]) de...